『*.google.com』不正証明書問題、Android 4.Xでできる対策

トルコの認証局が中間CA証明書を誤って発行したことで、その電子証明書の交付を受けた組織によって、さまざまなGoogleサイト「*.google.com」へのなりすましが可能な偽の証明書が作成されてしまった。この問題に対し、各ブラウザベンダーやアップデートなどで問題の証明書を無効にする対策を講じている。

iOSやAndroid 2.3以下のAndroidの場合は、今すぐにできる対策はないが、Android 4.Xの場合はセキュリティ証明書の無効化ができるので、今すぐに対策ができる。

セキュリティ証明書の無効化方法

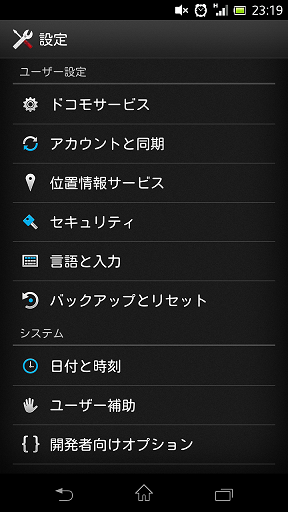

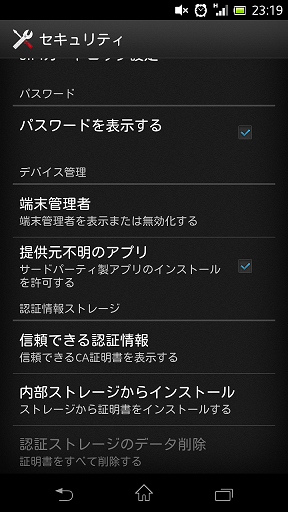

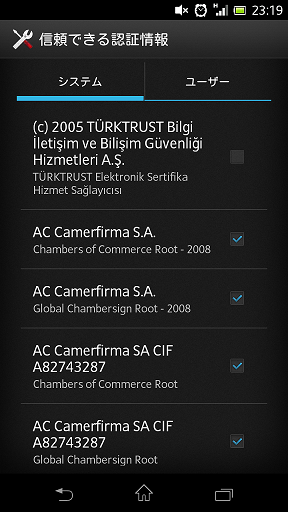

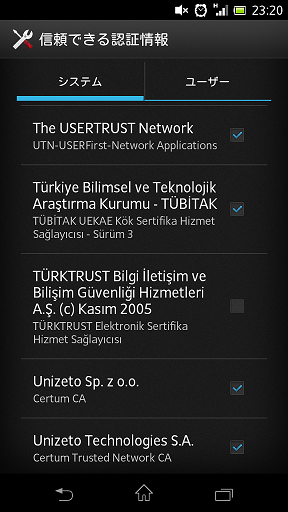

「設定」→「セキュリティ」→「信頼できる認証情報」から、

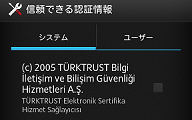

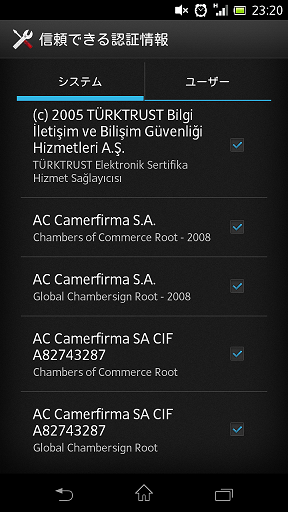

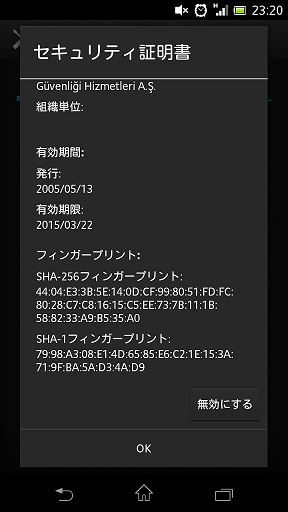

問題の『TURKTRUST』の2つを無効にする。一度開いて、下までスクロールすると「無効にする」ボタンが表示されるので無効にできる。

2つともチェックを外しておく。

今回の対処を行うと、『TURKTRUST』が誤って作成してしまった2つの下位認証局「*.EGO.GOV.TR」と「e-islam.kktcmerkezbankasi.org」と不正な「*.google.com」が無効化できる。『TURKTRUST』から正規の認証を受けたサイトもアクセスできなくなるなどのことが起きてしまうが、トルコの認証機関である為、ほぼ影響は無いだろう。

このような細かい設定を変更できるのは、やはりAndroidの利点だろう。iOSの場合、Appleによるアップデートなどの対策を待つしか無い。

Source:CNET Japan

こちらもおすすめ

いま、注目の記事

Geeklesの最新記事

この記事へのコメント:4件

Geekles(ギークルズ)をフォロー

Geeklesはたくさんのガジェット好き(=ギーク)が集まり、ガジェットやオーディオ、アプリ、カメラに関する情報を発信するメディアです。

どのくらいヤバいのかよくわからんけど、とりあえず設定した

Googleじゃないやつに「お前はGoogleだよ。間違いなくね」とお墨付き証明書を作ったアホがいる。

そのアホがいうことを信用しなくするのがこの設定。

Googleじゃないやつに「お前はGoogleだよ。間違いなくね」というお墨付き証明書を作ってもいいよ、っていう権限を与えたアホがいる。

そのアホがいうことを信用しなくするのがこの設定。

1. 対策済み・未対策を問わずiPhone/Android端末が「FON」や「0001softbank」などの著名なWiFiアクセス

ポイント名を騙ったウイルス配信サーバーに誤って(勝手に)接続してしまう。

とくに電車の中とかは入れ食い状態になるであろう。

↓

2. iPhoneや未対策のAndroidは偽のGoogleに繋がりGoogle関連のアカウント情報などが抜き取られる。

いわゆるフィッシング詐欺にあう。

さらに未対策のAndroid端末は「OSアップデート」を装ったウイルスを「強制的」に配信・感染させられる。

※OSアップデートなので一般的なウイルスアプリでは書き換えられないOSの根幹まで書き換えられる。

極端な話、Android → MS-DOS に書き換えすらあり得るレベル。

↓

3. ウイルスが、感染したAndroid端末のテザリング機能を使い、端末自体をウイルス配信サーバーにしてしまう。

これ片手に街中を練り歩くと、すれ違い通信で見知らぬ人にウイルスを拡散しまくる。

↓

(1)に戻る、恐怖の永久ループ

■大至急対策を、詳しくは

*.google.com 乗っ取りテロ発生、iPhone/iPad 対策なし、Android 2.x 絶望的 リコール必死 ★4

http://engawa.2ch.net/test/read.cgi/poverty/1357659620/